Si vous devez configurer la surveillance DNS et vérifier l’authenticité des réponses DNS, vous pouvez configurer le périphérique de surveillance custom Script et utiliser le script DnsSecTest.cs.

Le script DnsSecTest.cs active la validation DNSSEC pour la recherche DNS.

Qu’est-ce que la validation DNSSEC ?

DNSSEC est une suite d’extensions qui améliorent la sécurité dns (Domain Name System) en vérifiant que les résultats DNS n’ont pas été falsifiés. Les entreprises peuvent utiliser DNSSEC pour empêcher un certain nombre d’attaques liées à l’usurpation DNS, à l’empoisonnement du cache DNS, etc.

La sécurité n’était pas une priorité absolue lors du développement du DNS. Par conséquent, lors de l’envoi d’une demande à un serveur DNS faisant autorité, le résolveur ne peut pas vérifier l’authenticité de la réponse envoyée par les serveurs de noms aux clients. Le résolveur peut uniquement vérifier si la réponse provient de la même adresse IP à laquelle la demande d’origine a été envoyée.

DNSSEC permet de vérifier l’authenticité des réponses DNS à l’aide de signatures numériques pour les enregistrements DNS.

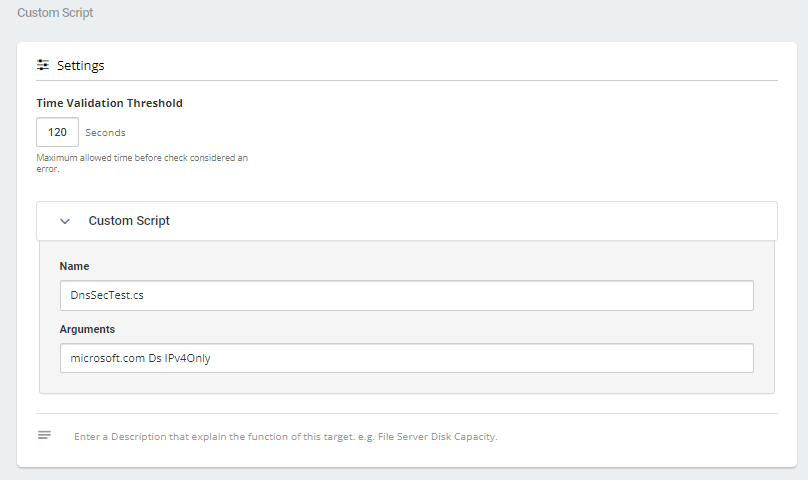

Configuration de DnsSecTest.cs

| Fichier script personnalisé | Arguments |

| DnsSecTest.cs | <Enregistrement de domaine/nom > < d’hôteType > < DnsServersUsage> |

DnsSecTest.cs paramètres disponibles :

- < Domaine/nom > d’hôte – Domaine ou nom d’hôte à résoudre.

- < recordType > – Type d’enregistrement NS à interroger. Valeurs disponibles : Any, Uri, A, Ns, CName, Soa, Wks, Ptr, HInfo, Mx, Txt, Rp, Afsdb, X25, Isdn, Rt, Nsap, Sig, Key, Px, GPos, Aaaa, Loc, Srv, Naptr, Kx, Cert, DName, Opt, Apl, Ds, SshFp, Ipseckey, RrSig, NSec, Dnskey, Dhcid, NSec3, NSec3Param, TIsa, Hip, CDs, CDnskey, OpenPGPKey, CSync, NId, L32, L64, LP, Eui48, Eui64, TKey, TSig, Ixfr, Axfr, MailB, CAA, Dlv.

- < DnsServersUsage > – Facultatif: Type de serveur DNS à utiliser. Valeurs disponibles : Auto, IPv4Only, IPv6Priority.