- 1-888-479-0741

- sales@dotcom-monitor.com

- Minneapolis, MN, Etats-Unis

Renforcer la sécurité grâce à des protocoles conformes aux normes industrielles

![]() Simplifiez l’accès et renforcez la sécurité avec le SSO

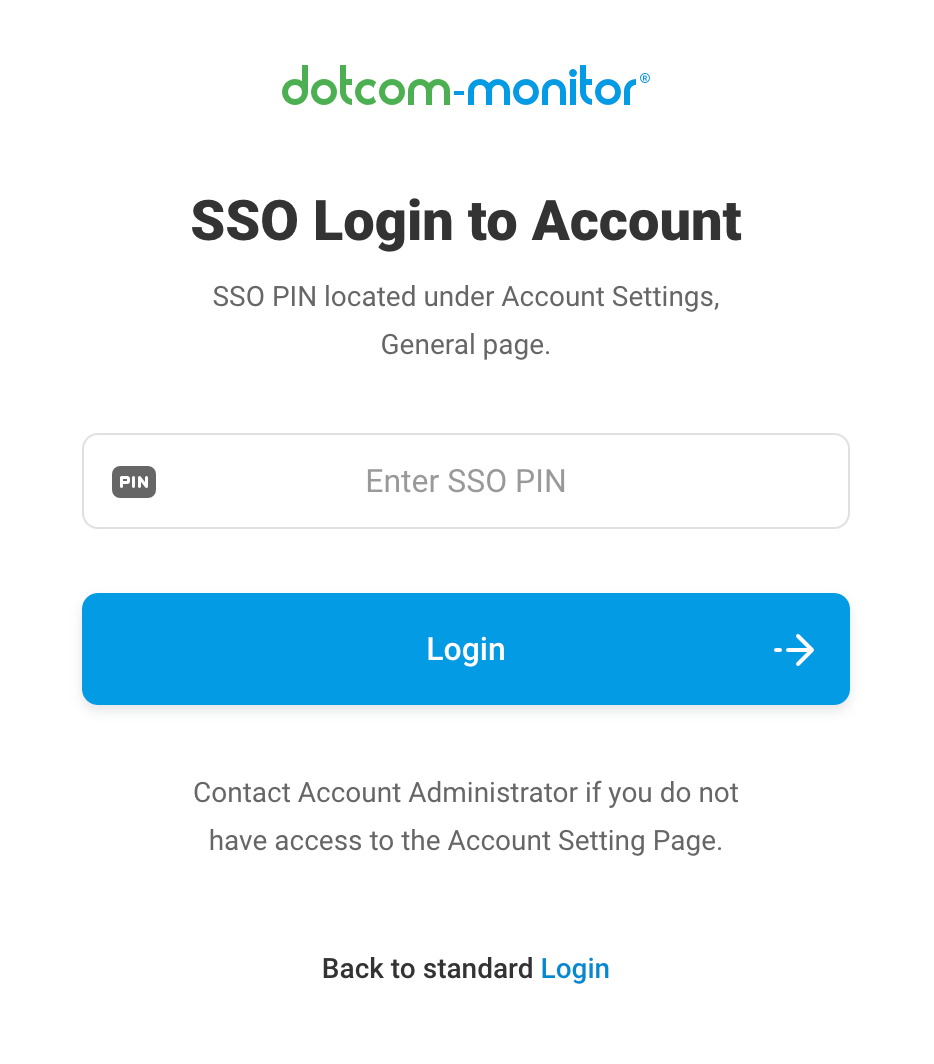

Simplifiez l’accès et renforcez la sécurité avec le SSO

![]() Renforcer la sécurité des comptes grâce à une vérification accrue

Renforcer la sécurité des comptes grâce à une vérification accrue

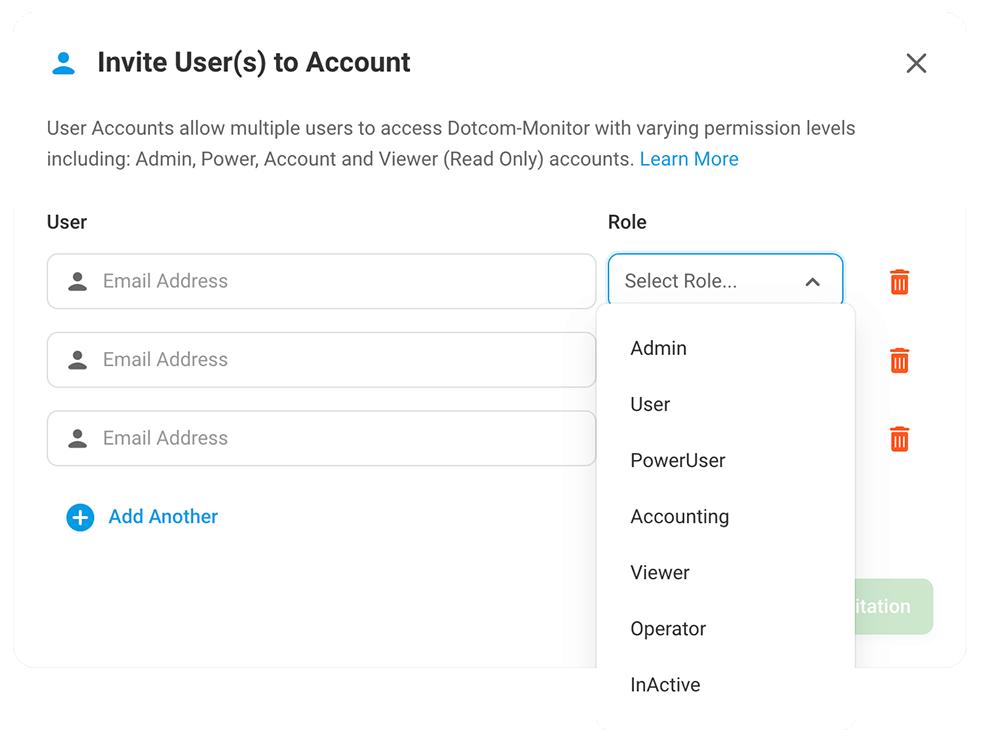

![]() Définir l’ accès des utilisateurs par le biais de groupes d’utilisateurs et de départements

Définir l’ accès des utilisateurs par le biais de groupes d’utilisateurs et de départements

Protocoles avancés

Sauvegarde de vos systèmes numériques

Accès unifié pour Dotcom-Monitor avec Single Sign-On

Renforcez votre sécurité et rationalisez l'accès avec le Single Sign-On (SSO) de Dotcom-Monitor. Le SSO permet aux utilisateurs de se connecter une seule fois à tous les outils de surveillance en simplifiant les informations d'identification et en centralisant l'authentification. Intégrez facilement vos systèmes de gestion de l'identité pour un accès rapide et sécurisé à Dotcom-Monitor.

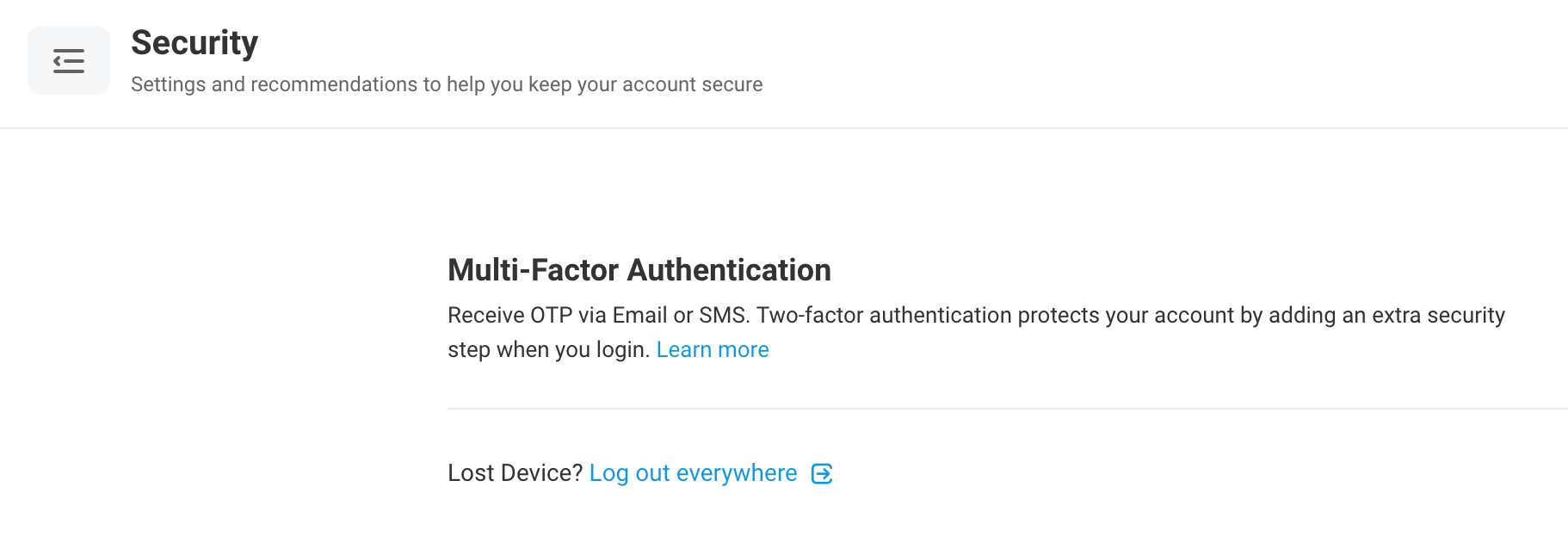

Une couche supplémentaire de protection grâce à l'authentification multifactorielle

Sécurisez votre compte grâce à l'authentification multifactorielle (MFA) qui requiert plusieurs facteurs de vérification pour une protection renforcée. Évitez les accès non autorisés et toute compromission en intégrant facilement le MFA à vos protocoles de sécurité existants pour plus de sécurité et de tranquillité d'esprit.

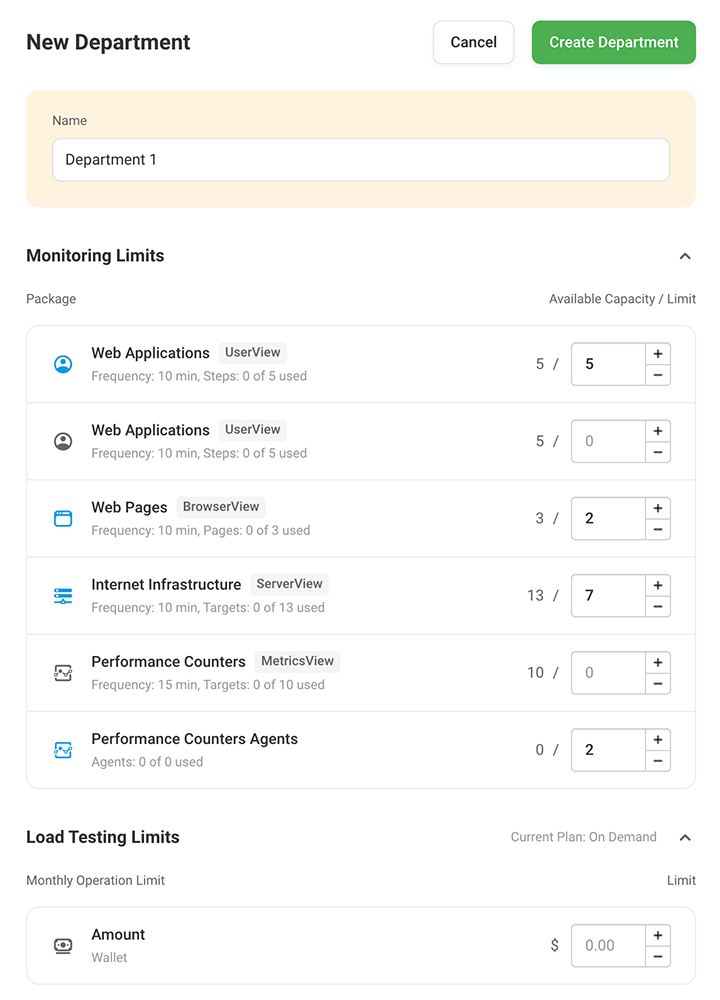

Gestion simplifiée grâce aux comptes principaux et secondaires

Dotcom-Monitor structure son service avec un compte principal qui comprend différents départements et sous-comptes. Cela favorise une gestion efficace des grands groupes et des divers types d'utilisateurs, ce qui permet à chaque service de répondre à des besoins spécifiques en matière de suivi et de ressources par le biais de ses sous-comptes.

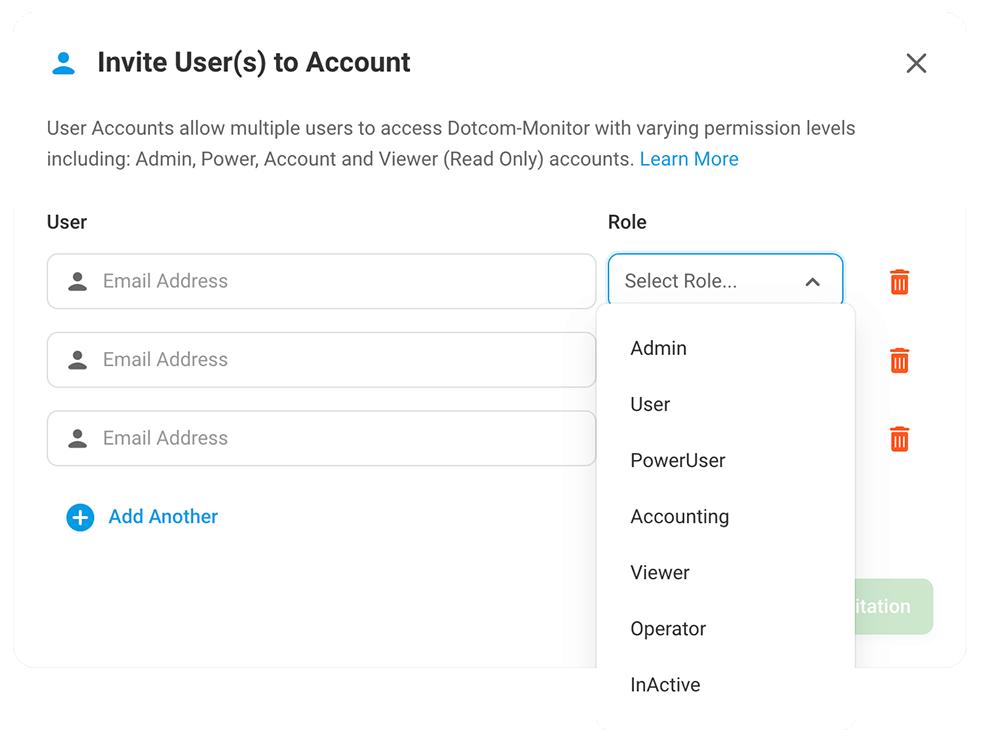

RÔLES DE L'UTILISATEUR

Définissez vos utilisateurs

Garantir un accès sécurisé et fiable à vos données est une priorité absolue pour Dotcom-Monitor. Attribuez des rôles aux différents utilisateurs en fonction de leurs besoins d'accès et utilisez des outils supplémentaires pour gérer l'accès multi-utilisateurs. Le système Dotcom-Monitor crée également des pistes d'audit pour toutes les interactions des utilisateurs, ce qui vous permet de contrôler l'activité et de suivre les modifications apportées.

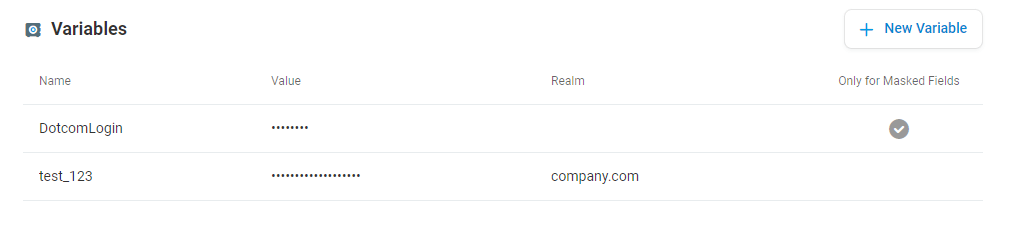

Sécuriser les données sensibles

Profitez de Secure Vault, qui propose des conteneurs cryptés, appelés Crypts, pour stocker des données sensibles. Les données marquées comme Crypt Variables sont cryptées et peuvent être utilisées pour tester les services web, l'infrastructure internet et les scripts EveryStep. L'accès à la visualisation et à la modification de ces données cryptées est limité aux utilisateurs disposant des autorisations nécessaires.