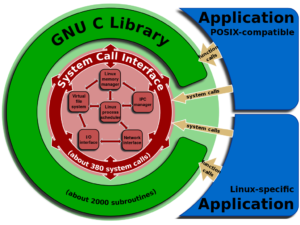

DNS связанных эксплойт Unix и Linux на основе операционных систем был получить внимание в последнее время. Уязвимость использует ошибку в библиотеке GNU C, обычно именуемую GLibC, служит основной библиотекой C для многих вкусов операционных систем на основе Linux и Unix. Эта библиотека обычно используется в программном обеспечении на основе linux, включая решение DNS. Есть ряд ручных исправлений, которые могут смягчить этот GLibC DNS эксплойт, но настоятельно рекомендуется, чтобы glibc быть исправлены немедленно.

Ранее известная уязвимость в glibc была найдена способной использовать переполнение буфера для атаки и потенциально получить контроль над целевой машиной. Уязвимость использует негабаритные ответы больше, чем 2048 байтов, чтобы переписать стек при использовании функций send_dg над UDP и send_vc над TCP в getaddrinfo. Getaddrinfo используется в решении DNS косвенно в модуле DNS NSS.

Хотя никаких злонамеренных подвигов не наблюдалось в дикой природе, Команда безопасности Google доказала доказательство концепции, что злоумышленник может использовать ошибку, если злоумышленник контролирует доменное имя, которое искали, dns-сервер, разрешающий имя или выполняя человека в середине атаки. Далее они указывают, что «дистанционное выполнение кода возможно, но не просто». Таким образом, по существу, уязвимая клиентская машина Linux, которая пытается решить проблему скомпрометированного домена, может заразиться из-за этого эксплойтов.

Как смягчить использование GLibC DNS

Что с этим делать? Поскольку этот эксплойт GLibC DNS, как известно, влияет только на машины Linux и Unix, убедитесь, что любые машины на основе Linux, которые вы используете, обновляются с последними патчами. Кроме того, если вы обеспокоены тем, что ваши записи DNS были угнаны для выполнения такой атаки на пользователей, вы можете попробовать службу мониторинга DNS Dotcom-Monitor. Вы можете ввести адреса сервера DNS, имя хоста для решения и ожидаемый ответ. Если DNS-сервер когда-либо возвращает другой ответ, чем ожидалось, вы получите уведомления, давая вам знать, что что-то не так. Подпишитесь на бесплатную 30-дневную пробную версию, чтобы контролировать разрешение записи DNS сегодня.