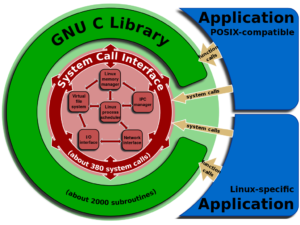

最近、UNIX および Linux ベースのオペレーティングシステムの DNS 関連のエクスプロイトが注目されています。 この脆弱性は、一般的にGLibCと呼ばれるGNU Cライブラリのバグを悪用し、LinuxおよびUnixベースのオペレーティングシステムの多くのフレーバーのコアCライブラリとして機能します。 このライブラリは、DNSリゾルバを含むLinuxベースのソフトウェアで一般的に使用されます。 この GLibC DNS の悪用を軽減できる手動修正が数多くありますが、glibc に直ちに修正を加え、修正を加えることもできます。

glibc の既知の脆弱性は、バッファオーバーフローを悪用して攻撃を行い、標的となるマシンを制御できる可能性があることがわかりました。 この脆弱性は、UDP 経由でsend_dg機能を使用し、getaddrinfo で TCP を介してsend_vcしながら、2048 バイトを超えるサイズの応答を悪用してスタックを上書きします。 Getaddrinfo は、DNS リゾルバで間接的に DNS NSS モジュールで使用されます。

野生では悪意のあるエクスプロイトは見られないが、 Google のセキュリティ チームは、 攻撃者がドメイン名を検索する、DNS サーバーが名前を解決する、または中間攻撃を実行することによって、攻撃者がバグを悪用する可能性があるという概念実証を証明しました。 「リモートコードの実行は可能ですが、簡単ではありません」と指定します。 したがって、本質的には、脆弱性のある Linux クライアントマシンは、この悪用により、侵害されたドメインを解決しようとする攻撃を受ける可能性があります。

GLibC DNS エクスプロイトを軽減する方法

それについて何をすべきか? この GLibC DNS エクスプロイトは Linux と Unix のマシンにのみ影響を与えるため、使用する Linux ベースのマシンが最新のパッチで更新されていることを確認してください。 また、DNS レコードがハイジャックされてユーザーにこのような攻撃が行われることが心配な場合は、Dotcom-Monitor の DNS 監視サービスを試してみるとよいでしょう。 DNS サーバーのアドレス、解決するホスト名、および予想される応答を入力できます。 DNS サーバーが予想とは異なる応答を返した場合、何かが正しくないことを知らせるアラート通知を受け取ります。今すぐ DNS レコード 解決を監視するには、30 日間無料トライアルにサインアップ してください。